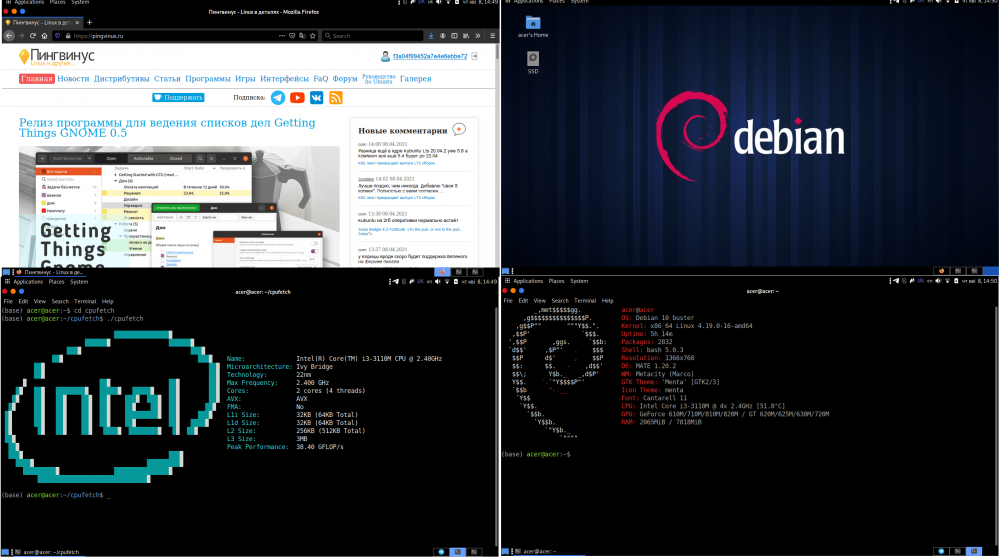

Дистрибутив: Debian 10 Buster

Среда рабочего стола: Mate 1.20.2

Конфигурация компа:

Проц: Intel Core i3-3110M (2.4 Ghz).

ОП: 8 Гб.

GPU: Nvidia Geforce 710M (почему-то neofetch видит так много видеокарт, если есть пояснение буду рад).

SSD: 120 Гб.

HDD: 500 Гб. (восстановил по вашим предложениям, это было немного с бубнами, но вышло).

Программы на скриншоте: cpufetch, firefox, neofetch

Теперь о дистрибутиве:

Мне очень жаль что Debian так поступает (это я о последних событиях). В целом восстановление прошло диска успешно, но все же о недостатках (скорее всего это у меня с видеокартой что-то не то.

Бывают иногда мерцания экрана (но мне это не мешает).

В целом я о Windows даже не вспоминаю мне понравилось использование данного дистрибутива (сейчас сидеть).

Немного со звуком проблемы бывают (у меня несколько звуковых карт, трудно иногда переключаться, особенно когда это Bluetooth. Blueman помог мне решить данную проблему так как я разбирался долго с этим.

Использую данный дистрибутив в тестирование различных виртуальных машин, информационной безопасности (каждый может свой Kali создать по своему без него).

Радует стабильность системы в целом, только мерцания бывают, но это вина уже чисто моего ноутбука наверное (старый уже).

Как вы думаете тут бы мог стоять Debian Testing? (Поскольку начали убирать поддержку старого оборудования).

Сам не тестировал, но мне софта хватает (не привередливый), но если бы была такая возможность я бы перешел на данную ветку.

Если заинтересовала тема оформления или программа на скриншоте могу скинуть.

Комментарии

09:18

09:52

Бе-Бе-Бе-Безопасность =)

11:20

11:28

Его можно только повторить. При том есть вероятность коллизий, т.е. одинаковых хэшей при различных исходных данных.

11:34

12:05

В хэшах (как в твоём случае MD5) используются такие операции мат логики как AND и OR. Они необратимы. А так же регистровые сдвиги, сильно усложняющие жизнь брутфорсерам.

Матчасть: Если у нас есть блоки данных по 1 байту X и Y над которым была произведена операция AND, их хэш сумма = 0x81 . Это значить что в двоичном коде этих данных содержаться единицы лишь в старшем и младшем разряде. Остальные 6 бит нам неизвестны и их надо перебирать. Всё что мы знаем наверняка, в средних разрядах как минимум одного операнда на том или ином месте находится 0.

Но вот загвоздка, этот хэш мы можем получить при исходных данных 1) X=0x81 Y=0x81 2) X=AD Y=D3 и т.д. и т.п. Это называется коллизией. В данном примере у нас 6 неизвестных разрядов в середине байта и там может быть всё что угодно (по 3 возможные комбинации на разряд).

Ладно, не хочу вдаваться в детали. Криптография — моя любимая тема, особенно кода пишу на ассемблере.

А если "взагалі по загалям" количество возможных хэшей для функции MD5 ограничено 2^128=340282366920938463463374607431768211456

13:02

12:10

Людям свойственно придумывать одинаковые пароли (я имею ввиду, если вы используете пароли, то возможно этот же пароль использует кто-то другой, т.е. пароль популярен). В сети есть словари популярных паролей. Последний такой я скачивал 2 года назад, там 11ГБ данных, я ужал его и записал на DVD.

Короче, умники берут эти словари паролей и переводят их все в соответствующие хэши, а потом сопоставляют хэши из краденой базы с новой базой. При таком раскладе даже мощный комп не надо. Это займёт не слишком много времени.

ЗАНАВЕС!

12:38

12:58

По спец символам часто бывают отдельные требования (допустимые и недопустимые символы), посчитаю без них.

26 букв * 2 регистра + 10 цифр = 62 символа в ячейку.

62 символа в 16 степени =47672401706823533450263330816 возможных комбинаций пароля.

Давай добавим немного символов + - * /. Тогда количество вариантов на ячейку будет 62+4=66

А всего 66^16

=129629238163050258624287932416

Я думаю, смысл понятен.

Формула следующая:

(X*2+10+Y)^Z

X=количество букв в латинском алфавите

Y=количество допустимых символов

Z=длина пароля

Ответ на поставленный вопрос: Довольно мала даже на супер компьютерах. Можно конечно использовать гетерогенные вычисления. Так даже проще будет. Но блин, расходовать такие ресурсы на взлом определённого человека... Это должен быть ппц какой важный человек.

13:10

14:27

Меня крайний раз взломали пару лет назад. Это была микрософтовская учётка. Доступ конечно заблокировали, как подозрительный. И я решил с этим что-то делать.

Написал специально для себя менеджер паролей на JS, чтоб работало одинаково на всех устройствах с браузерами.

Прошу любить и жаловать.

http://сервис.укр/pass/

Генератор создаёт пароль 48 символов состоящий из цифр и букв (без спец знаков, т.к. на разных сайтах они могут быть недопустимы).

Итого: 62 ^ 48 = 108343059611908889576658785098365751087861024022010602436511655403717182115047324778496

возможных комбинаций.

Если нравится моя идея, пользуйтесь. Только имейте ввиду что иногда здесь проходят коллизии и код я буду дописывать (добавлю несколько дополнительных полей). Короче это альфа версия.

14:33

Это шо-то типа генератора паролей в LastPass и Bitwarden?

14:36

14:38

14:43

Да и не нравится мне что там надо регистрироваться. У меня всё просто, без регистраций и смс, зашёл по нужному адресу, ввёл данные, получил на выходе что-то типа kF4JkEDY8RkSwvpaBS038gsBVP2KdsfUvVUN63zgEQhDIEV3

14:47

15:02

15:05

15:10

Нужно лишь секретный ключ помнить. И не забывать очищать буфер обмена.

15:14

15:28

Суть данного менеджера/генератора паролей в уникальности создаваемых хэшей. Это решает проблему одинаковых паролей.

Т.е. большинство людей используют один или несколько паролей не всех сайтах. Когда сайт взламывают и получают БД с паролями, есть некая вероятность что эти пароли подойдут и для других сайтов где есть учётка данного пользователя.

В моём случае порядок действий следующий.

Например я хочу зайти в ВК.

1. Захожу на страницу с менеджером

2. Вводу в поле "сайт" адрес сайта "vk.com"

3. Ввожу секретный ключ. Пускай это будет "QwErTy"

4. Жму кнопку и получаю

wNtgc0PtOCnP5xcSFPAyvLzCLMaFQhrjQs1FelIINmZEeTof

Если мне надо зайти на фейсбук, я меняю адрес сайта, а ключ остаётся тот же.

OVsHlwrCuiHhKAQQIxetoX5dthNBqXpDS2asFaMZTuNcZHOy

Т.е. если один из сайтов взломают, доступ к другому получить не смогут т.к. пароли совершенно разные, а мне нужно лишь знать слово QwErTy

15:30

15:38

понятно, алгоритм изменился, словарь - нет ;-))))))))

15:43

15:32

да да....

недавно, в другой ветке обсуждали "жизнь без GAPS-ов".

так вот, я "пропалываю" прощивки сам, выношу всё что кажется подозрительным.

не поверите, вплоть до родной Андроид клавиатуры.

она тоже стучит.

какой смысл в "свехрсекретных шифрованных чатах" если клавиатура всё сливает???

кто сказал что w10 или китайский дистрибут не делится данными клиборды?

15:39

15:42

ибо бекдор есть уже везде.

15:45

Кстати именно это меня подбило к переходу на Linux. Всё таки опенсорсу доверия больше чем корпорациям.

16:08

Вы лично проверяли этот опенсорс? в сырцы смотрели?

я - нет...

16:12

16:19

Сам факт внедрения бэкдора в открытые исходники заставит разрабов задуматься.

При том, я сказал что больше доверия, но не абсолютное.

На секунду, бэкторы внедряли в ядра систем, библиотеки, планировщики, драйвера, UEFI и даже в процессорный микрокод. Даже железу нельзя доверять.

14:50

14:44

https://www.securitylab.ru/blog/personal/securegalaxy/21820.php

К сожалению, не все сайты дают установить подобный пароль. Где-то ограничение на 18 симоволов, не все дают добавить ASCII символы, но я бы старался ставить вот такие.

https://comss.pics/image/o7d9R

14:51

13:02

Для интересующихся :)

13:09

Эта прога использует гетерогенные вычислительные системы для поиска (Человеческим языком: задействует видяху)

13:21

Точнее, может использовать OpenCL для ускорения, но можно скомпилировать и без этой опции.

12:53

Есть алгоритмы хэширования без коллизий.

Например, есть быстрая реализация Pearson hashing 128 и 256 бит.

13:51

Кстати интересный экземпляр, я не знал про него.

Спасибо!

14:07

Уточню, что Pearson hashing не для криптографического хеширования.

Подробнее хотя бы тут: https://ru.wikipedia.org/wiki/Хеш-функция

Для любознательных :)

14:32

Прикольная идея.

Я однажды столкнулся с подобным, когда писал собственный алгоритм шифрования на асме. Из-за невнимательной перестановки операндов, я получил шифр с невозможностью расшифровки. Это была ошибка которую я исправил. Тогда даже в голову не пришло, что это можно использовать как хэш.

14:42

14:48

14:55

14:57

11:19

21:15

09:34

10:13

10:16

11:30

11:28

11:37

NikoGarder и OldRunner иногда пишут на украинском.

Были пара ребят, которые устраивали срач из-за языка. Их усмирили.

11:37

12:06

14:10

14:57

15:00

تأخذ أي عبارة وتضعها في المترجم. تترجم إلى أي لغة.

15:08

15:13

15:14

Недоглядел =)

Мне показалось что это был коммент про обсуждение паролей))

15:17

15:35

Походу не я один зависаю сегодня :))

Если про мой генератор, я ж говорю, он сыроват еще. Не пробовал. Нужны таблицы для MD5 и SHA1. К тому же в процессе обработки хэши пересекаются между собой.

Можете попробовать взломать алгоритм, я не против. Код написан на JS т.е. он доступен.

15:41

11:21

09:56

10:04

на самом деле внешним видом управляют маленький зоопарк софта и аплетов, каждый в своём углу, что весьма не радует.

11:24

11:49

PS. буквы "ZP" в моём нике, как бы намекают на Запорожье.

12:00

04:11

P.S. у меня ник ни на что не намекает но я из Сум

11:23

09:57

Neofetch определяет не видеокарту а ядро GPU. Все эти карты собраны на ядрах Fermi.

11:25

13:24

у меня ноут с процом i5 на поколение старше, ни каких проблем с testing или unstable не наблюдается.

PS. прошу прощения за нападки, но некоторые обороты разумные сомнения вызывали, сильно.

14:17

Я бы посоветовал обратить внимание на новую ОСь на Дебиане "TeLOS" называется. Подробнее можно посмотреть вот здесь https://pingvinus.ru/gallery/3589

Она у меня стоит на ПК 2006-го года с nVidia 730-й и чувствует себя великолепно.

І нікому не кажи про старість :))

14:24

14:26

14:43

15:00

15:35

15:44

04:09

15:45

14:45

>>Peter 27.03.2021 19:47

>>Бедный Debian. За что его так?

04:09

15:00

16:53

07:35

Для настольного использования (двухпроцессорная серверная платформа на той же супермикро, только попроще) предпочитаю Linux Mint LMDE. Всё что мне необходимо для работы в ней есть, а это монтажка kdenlive.

Офисную работу (с документами) я организовал посредством Nextcloud с Collabora office.

В целом debian настольный базовый довольно сырой, так как рассчитан на строительство систем, а не на работу по принципу "завел-поехал". С серверным же проблем не имею уже год.

04:07

12:09

У меня тоже так.

00:15

Поставь KDE мерцания уйдут

у KDE - требованию к железу такое-же как у MATE

00:24

14:57

10:51

00:35

не обижайся, просто улыбнул твой умопомрачительный вывод.

04:08

15:01

14:59

15:54