| Версия: | 5.1.2 |

| Дата релиза: | 5 февраля 2020 |

| Предыдущий релиз: | 5.1 от 3 декабря 2019 (пресс-релиз) |

| Кодовое имя: | Hera |

| Ядро Linux: | 5.3 |

| Базовый дистрибутив: | Ubuntu LTS |

| Страница: | Elementary OS |

Состоялся релиз дистрибутива Elementary OS 5.1.2.

Это промежуточный релиз системы, который включает в себя свежие обновления, которые выполнены с моменты выхода прошлой версии Elementary OS 5.1, про которую мы делали отдельное видео.

Рассмотрим некоторые из обновлений в Elementary OS 5.1.2.

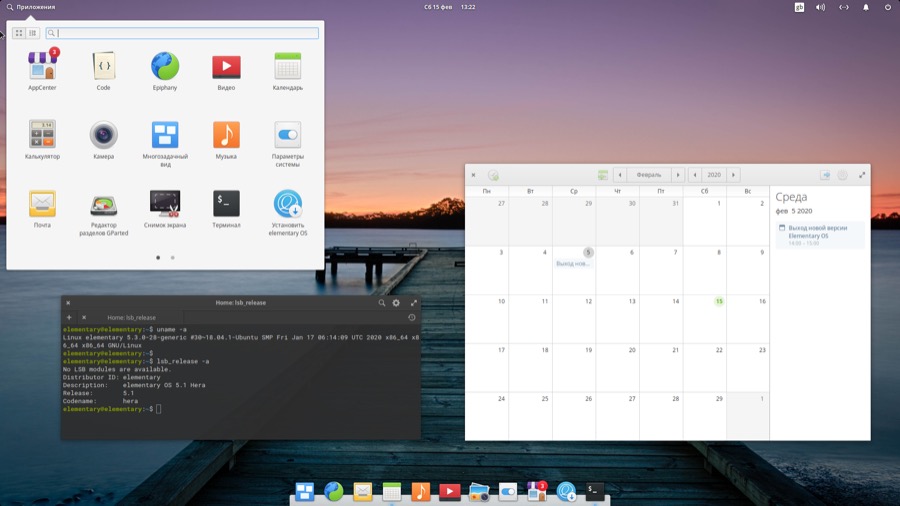

Новое ядро

Используется Новое ядро Linux 5.3.

- Новый аппаратный стек HWE (hardware enablement stack) из Ubuntu 18.04.3 LTS.

- Новое ядро и HWE обеспечивают поддержку целого ряда нового оборудования, включая видео-платы AMD Navi и новые модели MacBook.

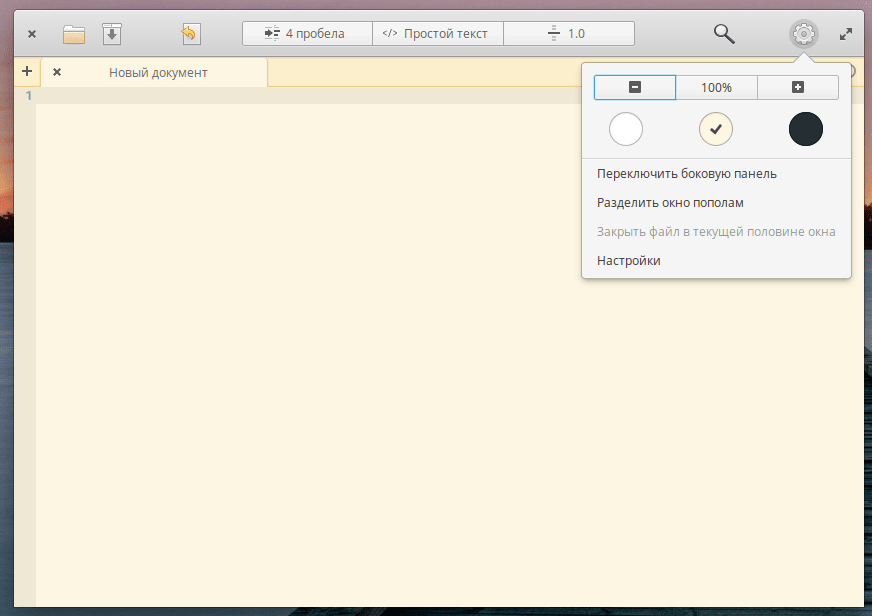

Code 3.2

Самое крупное обновление среди программ — новая версия текстового редактора для программистов Code 3.2.

- Выполнены улучшения для организации работы с проектами.

- По умолчанию включили автоматическое закрытие скобок и расстановку отступов.

- Добавлена новая функция «Smart cut/copy lines» для копирование строки целиком.

- Исправлены проблемы на некоторых раскладках при изменении масштаба с помощью сочетания клавиш Ctrl +.

- И некоторые другие изменения.

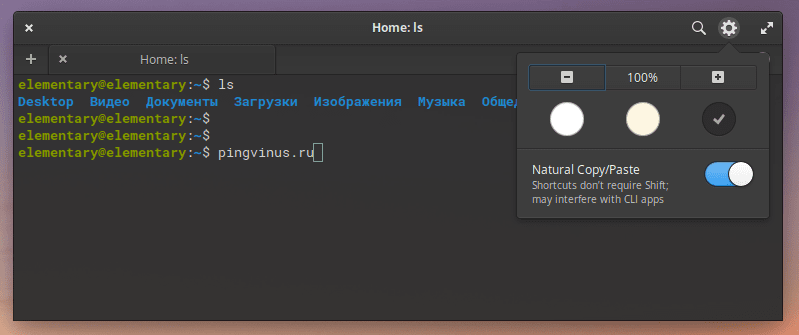

Terminal 5.5

Релиз эмулятора терминала — Terminal 5.5.

- Добавлена новая функция «Natural Copy/Paste», которая позволяет выполнять копирование и вставку без использования клавиши Shift.

- Добавлена возможность изменения масштаба с помощью клавиши Ctrl и колесика мыши.

- Исправлена ошибка из-за которой ошибочно могли открываться две новые вкладки Home.

Files 4.3

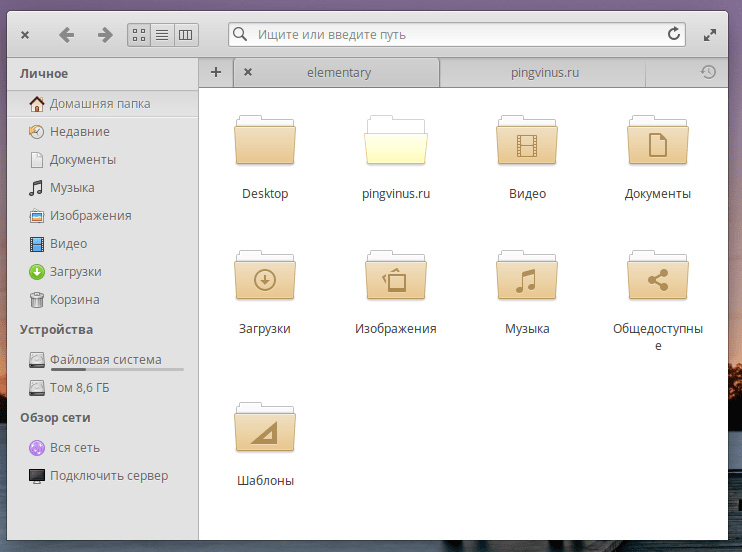

Релиз файлового менеджера Files 4.3.

- Прямо в программу интегрированы некоторые возможности для работы с Git.

- Исправлены некоторые ошибки поведения и отображения для вкладок, строки пути, заголовка.

И другие изменения...

Выполнены некоторые изменения в Системных настройках.

Скорректирован интерфейс некоторых окон.

Исправлены ошибки.

Как обновиться

Если вы уже являетесь пользователем Elementary OS 5.1, то никаких специальных действий для получения версии 5.1.2 делать не нужно. Достаточно просто выполнить обычное обновление системы, и все пакеты будут обновлены до актуальных версий, соответствующих релизу 5.1.2.

Скачать Elementary OS 5.1.2

Скачать Elementary OS можно бесплатно (!) с официального сайта дистрибутива. Перейдите по ссылке ниже. На странице вы увидите синюю кнопку с надписью «Купить elementary OS», которая может сбить с толку. Можно заплатить разработчикам небольшую сумму, а можно нажать кнопку «Другая сумма» и вписать в текстовое поле 0.

ISO образ: elementaryos-5.1-stable.20200204.iso

Размер ISO образа: 1.49 GB

Доступно скачивание напрямую, либо через Torrent.

Комментарии

18:25

22:00

Больше похоже на предсмертный выдох...

15:45

19:28

14:21

19:57

09:39

14:13

21:14

09:01

08:36

09:43

---------------------------------------------------------------------

Обновление системы

sudo apt-get update

sudo apt-get full-upgrade

---------------------------------------------------------------------

Установить MC

sudo apt-get install mc

ls -l /usr/share/mc/skins/

mc -S dark

nano ~/.config/mc/ini

skin=dark

---------------------------------------------------------------------

Установить Htop

sudo apt-get install htop

---------------------------------------------------------------------

Обновить Kernel 5.5

---------------------------------------------------------------------

Установка дополнительных архиваторов

sudo apt-get install p7zip-rar rar unrar unace arj cabextract

----------------------------------------------------------------------

Установить Firefox

sudo apt-get install firefox

---------------------------------------------------------------------

Скрытые настройки Firefox из about:config

layers.acceleration.force-enabled -true

layers.offmainthreadcomposition.enabled -true

----------------------------------------------------------------------

Установить Thunderbird

sudo apt-get install thunderbird

09:44

Открываем /etc/sysctl.conf:

gksu gedit /etc/sysctl.conf

Добавляем в него строчки:

vm.swappiness=1

vm.vfs_cache_pressure=50

----------------------------------------------------------------------

Твики Elementary

Твики Елементари

sudo add-apt-repository ppa:mpstark/elementary-tweaks-daily

sudo apt-get update

sudo apt-get install elementary-tweaks

----------------------------------------------------------------------

Графический адаптер Intel

sudo add-apt-repository ppa:oibaf/graphics-drivers

sudo apt-get update

sudo add-get upgrade

sudo apt-get install libvulkan1 mesa-vulkan-drivers vulkan-utils

----------------------------------------------------------------------

sudo apt install --install-recommends linux-generic-hwe-18.04 xserver-xorg-hwe-18.04

----------------------------------------------------------------------

Набор микросхем для ноутбука

sudo add-apt-repository ppa:linrunner/tlp

sudo apt-get update

sudo apt-get install tlp tlp-rdw

sudo tlp start

-----------------------------------------------------------------------

Поставим драйвер с аппаратным ускорением:

sudo add-apt-repository ppa:nilarimogard/webupd8

sudo apt-get update

sudo apt-get install i965-va-driver libvdpau-va-gl1

-----------------------------------------------------------------------

Что бы при запуске не включалась WiFi и Блютуз

sudo gedit /etc/rc.local

rfkill block bluetooth

rfkill block wifi

sudo rfkill list all

----------------------------------------------------------------------

Поддержка кириллицы в консоли

sudo apt-get install console-cyrillic

----------------------------------------------------------------------

Шрифты Windows

sudo apt-get install msttcorefonts

----------------------------------------------------------------------

Графический Groob

sudo add-apt-repository ppa:danielrichter2007/grub-customizer

sudo apt-get update

sudo apt-get install grub-customizer

----------------------------------------------------------------------

ScreenFetch

sudo apt-get install screenfetch

----------------------------------------------------------------------

Кодеки для мультимедия

sudo apt-get install ubuntu-restricted-extras libavcodec-extra ffmpeg

sudo apt-get install libavcodec-extra

09:44

Кодеки для Firefox

sudo apt-get install pepperflashplugin-nonfree

----------------------------------------------------------------------

Магазин пакетов

sudo apt-get install synaptic

----------------------------------------------------------------------

Настройка камеры для ноутбук

sudo add-apt-repository ppa:pj-assis/ppa

sudo apt-get update

sudo apt-get install guvcview

----------------------------------------------------------------------

Установка антивируса ESET

sudo -s

apt-get install libc6-i386

cd /home/имя_вашего_пользователя/Загрузки

chmod +x eset_nod32av_64bit_ru.linux

sudo ./eset_nod32av_64bit_ru.linux

sudo -s

cd /lib/systemd/system

nano -w eset.service

[Unit]

Description=ESET Scanner Daemon

After=network.target

[Service]

ExecStart=/opt/eset/esets/sbin/esets_daemon

ExecReload=/bin/kill -HUP $MAINPID

KillMode=process

PIDFile=/var/run/esets_daemon.pid

Restart=always

Type=forking

[Install]

WantedBy=multi-user.target

systemctl start eset

/opt/eset/esets/bin/esets_gui

systemctl enable eset

15:06

09:45

Полезные утилиты

sudo apt-get install traceroute whois sshfs nmap sockstat gpm iotop sysstat dstat

----------------------------------------------------------------------

Клиент терминального сервера Windows (RDP)

sudo apt-get install remmina

----------------------------------------------------------------------

Клиент Putty

sudo apt-get install putty

----------------------------------------------------------------------

Разметка дисков

sudo apt install gparted

----------------------------------------------------------------------

09:45

Заметаем следы

sudo apt-get install secure-delete

dd if=/dev/zero of=/dev/sdb

Предотвращение BruteForce-атак

apt-get install fail2ban

/etc/init.d/fail2ban restart

Угроза извне

sudo apt-get install ipkungfu

Правим конфиг:

$ sudo vi /etc/ipkungfu/ipkungfu.conf

# Локальная сеть, если есть — пишем адрес сети вместе с маской, нет — пишем loopback-адрес

LOCAL_NET="127.0.0.1"

# Наша машина не является шлюзом

GATEWAY=0

# Закрываем нужные порты

FORBIDDEN_PORTS="135 137 139"

# Блокируем пинги, 90% киддисов отвалится на этом этапе

BLOCK_PINGS=1

# Дропаем подозрительные пакеты (разного рода флуд)

SUSPECT="DROP"

# Дропаем «неправильные» пакеты (некоторые типы DoS)

KNOWN_BAD="DROP"

# Сканирование портов? В трэш!

PORT_SCAN="DROP"

Для включения ipkungfu открываем файл /etc/default/ipkungfu

и меняем строку IPKFSTART = 0 на IPKFSTART = 1.

Запускаем:

sudo ipkungfu

Дополнительно внесем правки в /etc/sysctl.conf:

$ sudo vi /etc/systcl.conf

# Дропаем ICMP-редиректы (против атак типа MITM)

net.ipv4.conf.all.accept_redirects=0

net.ipv6.conf.all.accept_redirects=0

# Включаем механизм TCP syncookies

net.ipv4.tcp_syncookies=1

# Различные твики (защита от спуфинга, увеличение очереди «полуоткрытых» TCP-соединений и так далее)

net.ipv4.tcp_timestamps=0

net.ipv4.conf.all.rp_filter=1

net.ipv4.tcp_max_syn_backlog=1280

kernel.core_uses_pid=1

Активируем изменения:

sudo sysctl -p

Выявляем вторжения

$ sudo apt-get install snort

$ snort -D

Кто-то наследил…

$ sudo apt-get install rkhunter

$ sudo rkhunter -c --sk

$ sudo vi /etc/cron.daily/rkhunter.sh

#!/bin/bash

/usr/bin/rkhunter -c --cronjob 2>&1 | mail -s "RKhunter Scan Results" vasya@email.com

$ sudo chmod +x /etc/cron.daily/rkhunter.sh

$ sudo rkhunter --update

$ sudo apt-get install tiger

$ sudo tiger

$ sudo apt-get install lynis

$ sudo lynis -c

sudo apt-get install debsums

sudo debsums -ac

За пределами

/etc/resolv.conf:

nameserver 156.154.70.22

nameserver 156.154.71.22

$ sudo chattr +i /etc/resolv.conf

$ wget http://download.dnscrypt.org/dnscrypt-proxy/dnscrypt-proxy-1.3.2.tar.bz2

$ bunzip2 -cd dnscrypt-proxy-*.tar.bz2 | tar xvf -

$ cd dnscrypt-proxy-*

$ sudo apt-get install build-essential

$ ./configure && make -j2

$ sudo make install

Указываем в /etc/resolv.conf loopback-адрес:

$ vi /etc/resolv.conf

nameserver 127.0.0.1

$ sudo dnscrypt-proxy --daemonize

09:45

Приведу несколько команд, которые могут помочь при флуде твоего хоста.

Подсчет количества коннектов на определенный порт:

$ netstat -na | grep ":порт\ " | wc -l

Подсчет числа «полуоткрытых» TCP-соединений:

$ netstat -na | grep ":порт\ " | grep SYN_RCVD | wc -l

Просмотр списка IP-адресов, с которых идут запросы на подключение:

$ netstat -na | grep ":порт\ " | sort | uniq -c | sort -nr | less

Анализ подозрительных пакетов с помощью tcpdump:

# tcpdump -n -i eth0 -s 0 -w output.txt dst port порт and host IP-сервера

Дропаем подключения атакующего:

# iptables -A INPUT -s IP-атакующего -p tcp --destination-port порт -j DROP

Ограничиваем максимальное число «полуоткрытых» соединений с одного IP к конкретному порту:

# iptables -I INPUT -p tcp --syn --dport порт -m iplimit --iplimit-above 10 -j DROP

Отключаем ответы на запросы ICMP ECHO:

# iptables -A INPUT -p icmp -j DROP --icmp-type 8

09:46

apt-get install tor privoxy

/etc/privoxy/config

forward-socks5 / localhost:9050 .

forward-socks4 / localhost:9050 .

forward-socks4a / localhost:9050 .

service tor start

service privoxy start

HTTP proxy: localhost:8118

SSL proxy: localhost:8118

SOCKS host: localhost:9050

---------------------------------------------------------------------

15:03

16:21

https://kernel.ubuntu.com/~kernel-ppa/mainline/v5.5.4/

Качаем

Build for amd64 succeeded

1,2,4,6

cd /home/name/Загрузки/

sudo dpkg -i *.*

в boot Удаляем старые ядра

sudo update-grub

17:52

система: 2-х ядерный AMD A9-9425 RADEON R5, 5 COMPUTE CORES 2C+3G 2-х ядерный AMD A9-9425 RADEON R5, 5 COMPUTE CORES 2C+3G память: 3,9 ГБ 982,9 ГБ storage (HDD).